AMD的Zen 1至Zen 4架构CPU存在一个关键微码漏洞,编号为CVE-2024-56161,其CVSS评分为7.2。该漏洞于2024年9月25日被谷歌安全研究团队发现,并在同一天向AMD披露。AMD于2024年12月17日发布了针对该漏洞的修复措施,并于2025年2月3日公开披露。然而,直到3月5日才提供了全面的技术细节。

此漏洞对Zen1至Zen4系列服务器/企业级处理器的影响较大。攻击者在获得本地管理员权限后,可注入恶意微指令直接干预处理器的核心运行机制。

特别是在使用AMD SEV-SNP技术保护机密工作负载的案例中,恶意微指令可能破坏工作负载的保密性和完整性,并进而影响整个计算环境的安全基础。

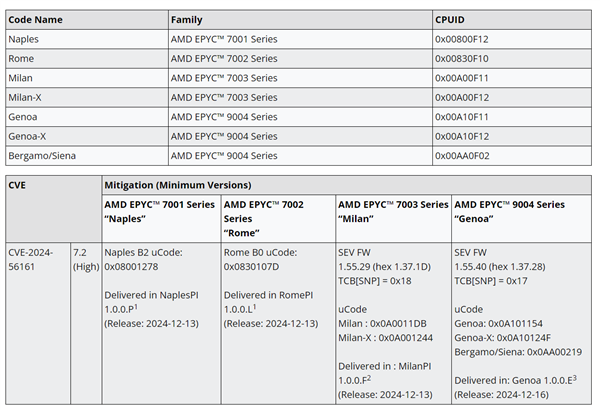

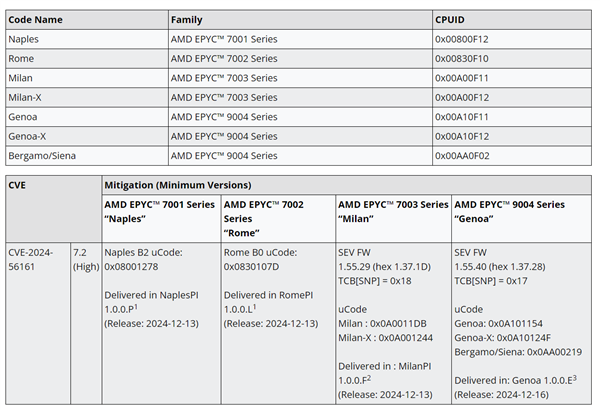

根据AMD发布的资料,数据中心市场的EPYC系列产品(包括Naples和Rome平台)在2024年12月13日发布了修复版本;米兰系列也在同一天完成更新;而Genoa系列则于2024年12月16日推出了相应的修复措施。

对于嵌入式产品市场上的EPYC Embedded 7002、7003和9004系列处理器,AMD已发布相应的修补版本,并于2024年12月底完成发布。

此外,AMD还为使用AMD SEV技术的用户提供SEV固件更新服务。用户可以通过SEV-SNP验证报告确认修复措施是否成功启用。

本文属于原创文章,如若转载,请注明来源:AMD CPU微码中存在关键漏洞:攻击者可注入恶意指令https://news.zol.com.cn/946/9460863.html