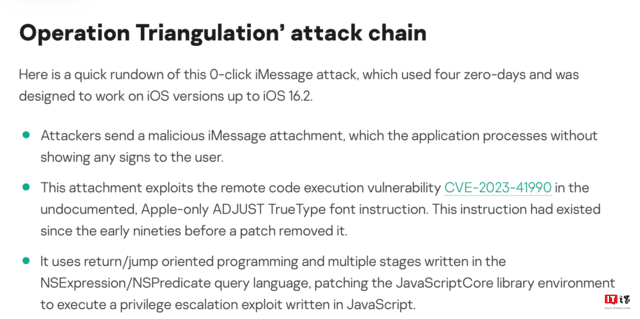

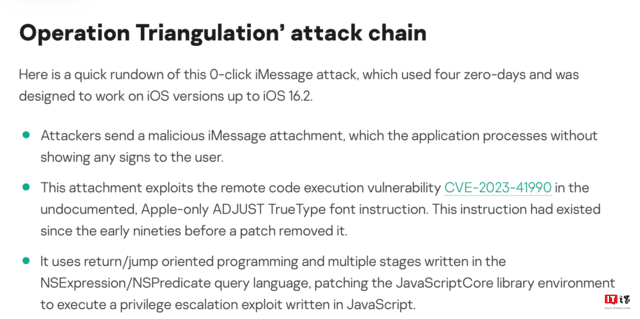

近日,卡巴斯基公开了一份针对苹果iOS设备的调查报告。报告指出,今年6月发现的Triangulation漏洞可能导致黑客利用特定iMessage文件进行远程代码攻击。该漏洞主要由四项零日漏洞构成:FontParser漏洞(CVE-2023-41990)、整数溢出漏洞、内存页面保护功能漏洞和WebKit漏洞(CVE-2023-32435)。

据卡巴斯基称,在2019年的iOS 16.2版本中,已经有黑客尝试利用Triangulation漏洞发动攻击,直到今年6月卡巴斯基公布相关漏洞后苹果才进行修复。这意味着黑客团队已经多次利用相关漏洞发动攻击。

具体来说,黑客主要利用CVE-2023-41990漏洞发送恶意iMessage文件,并在受害者设备上运行一个使用JavaScript编写的“权限获取工具”。随后,他们利用CVE-2023-32434漏洞获取内存读写权限,并通过CVE-2023-38606漏洞绕过苹果的内存页面保护功能。最终,他们能够完全控制受害者的设备。

此外,黑客还利用WebKit中的CVE-2023-32435漏洞清理痕迹,并重复利用先前的漏洞来加载各种恶意程序。卡巴斯基认为这是研究团队所见过的“最复杂的攻击链”。他们巧妙地利用了苹果芯片中的硬件机制漏洞,成功执行了相关攻击。这表明即使设备软件拥有所谓各种先进加密保护机制,但若硬件机制中存在漏洞,便容易被黑客入侵。

此前,苹果已经修复了全平台系统中存在的Triangulation漏洞,并被确认为一种名为木马的恶意软件。

本文属于原创文章,如若转载,请注明来源:苹果设备被黑了!卡巴斯基发现iOS Triangulation漏洞https://news.zol.com.cn/849/8491001.html