根据卡巴斯基最新发布的安全报告,过去五年中监测到一个名为StripedFly的复杂跨平台恶意软件平台。期间,该平台成功感染了超过100万台Windows和Linux设备。

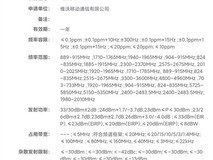

StripedFly采用了基于TOR的复杂流量隐藏机制,并能够自动更新,具备类似蠕虫的传播功能。此外,它还衍生出了创建EternalBlue SMBv1漏洞所需的技术。

卡巴斯基表示目前尚不清楚StripedFly是否被用于进行商业活动或从事网络间谍活动。然而,由于其复杂的程度来看,这很可能是一种高级持续威胁(APT)恶意软件。

通过分析恶意软件编译器的时间戳,我们发现最早的带有EternalBlue漏洞的StripedFly版本出现在2016年4月。

StripedFly恶意软件框架最初是在将shellcode注入到WININIT.EXE进程(处理各种子系统初始化的合法Windows操作系统进程)时被发现的。

卡巴斯基在报告中指出:“恶意软件的有效负载包含多个模块,这使得攻击者可以扮演APT、加密货币矿工甚至勒索软件组织的角色。”

本文属于原创文章,如若转载,请注明来源:卡巴斯基发现一种新型蠕虫APT恶意软件 最早出现在2016年https://news.zol.com.cn/839/8391508.html